渗透测试之暴力破解 Medusa(美杜莎)

- 渗透测试

- 2025-07-26

- 149热度

- 0评论

在渗透测试和网络安全实战中,密码破解是一项不可或缺的技能。而在 Kali Linux 的密码攻击工具中,Medusa(美杜莎)作为一款轻量、快速的暴力破解神器,凭借其高效性和多协议支持,成为很多信息安全工作者的首选之一。

一、Medusa 是什么?

Medusa 是一个模块化设计的并行远程密码暴力破解工具,支持对多主机、多用户、多密码同时进行尝试,并支持多种协议服务如:

- SSH

- FTP

- Telnet

- HTTP(S)

- SMB

- RDP

- VNC

- PostgreSQL、MySQL 等数据库服务

相比著名的 Hydra 工具,Medusa 更轻便、速度更快,适用于批量主机密码测试任务。

二、Medusa 的基本语法

1、查看帮助信息

medusa -h

2、常用参数格式

medusa -h <目标IP> -u <用户名> -p <密码> -M <模块>

常见参数说明:

| 参数 | 含义 |

| -h | 指定目标主机 |

| -H | 从文件导入主机列表 |

| -u | 指定用户名 |

| -U | 从文件导入用户名列表 |

| -p | 指定密码 |

| -P | 从文件导入密码字典 |

| -M | 使用的模块,如 ssh、ftp、http 等 |

| -n | 指定端口号 |

| -t | 并发线程数(默认为16) |

三、Medusa 实战演示

1、SSH 暴力破解演示

我们假设目标主机 192.168.1.100 开启了 SSH 服务,用户名为 admin,使用密码字典 passwords.txt:

medusa -h 192.168.1.100 -u admin -P passwords.txt -M ssh

如果你有多个用户名,可以这样写:

medusa -h 192.168.1.100 -U users.txt -P passwords.txt -M ssh

2、FTP 暴力破解演示

medusa -h 192.168.1.101 -U users.txt -P passwords.txt -M ftp

支持匿名尝试:

medusa -h 192.168.1.101 -u anonymous -p anonymous -M ftp

3、多主机扫描 + 多线程提高效率

# 此命令会对多个主机、多个账号进行并发破解,非常适合批量测试内网资产弱口令。

medusa -H hosts.txt -U users.txt -P passwords.txt -M ssh -t 10

四、实战技巧与建议

- 使用小巧但高命中率的字典,如 rockyou.txt 精简版。

- 尽量控制并发线程,防止目标服务器因过载而宕机。

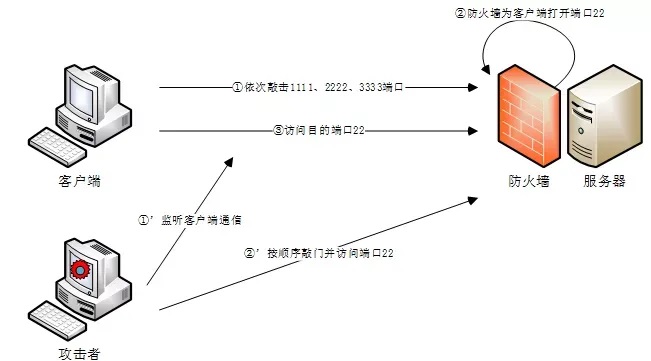

- 若对抗 IDS/防火墙,可考虑延时参数(Medusa 支持模块中自定义)。

- 日志建议开启,便于回溯破解过程。

五、安全防护建议(写给管理员)

为了防止 Medusa 类工具进行暴力破解攻击:

- 禁用空口令、弱口令

- 配置 fail2ban 或 sshguard 等防爆破工具

- 开启双因子认证

- 限制 IP 登录尝试次数

- 在服务器日志中监控异常登录行为

六、结语

Medusa 是一把双刃剑,能为渗透测试人员提供高效工具,也提醒系统管理员做好防护。安全从了解开始,知其原理,方能御敌于千里之外。

鲁ICP备19063141号

鲁ICP备19063141号

鲁公网安备 37010302000824号

鲁公网安备 37010302000824号